Warto przeczytać

Permamentna,totalna inwigilacja społeczeństwa

- Szczegóły

- Kategoria: Warto przeczytać

- Odsłony: 7404

www.wiadomosci24.pl

Na świecie, również w Polsce, trwa tendencja do rozbudowywania systemów bezpieczeństwa i monitoringu. Wraz z szybkim rozwojem przestrzeni wirtualnej i elektronicznych środków przekazu informacji, nowoczesnych technik i technologii możliwe jest inwigilowanie dużej części społeczeństwa, a tym samym powstają zagrożenia naruszenia naszych praw do prywatności. Telewizja kablowa zamiast anteny, telefony na kartę zamiast pre-paidów, osobista karta miejska zamiast biletu autobusowego, karta kredytowa zamiast gotówki, karta rabatowa do zbierania punktów. Wszystkie te wynalazki sprawiają, że wiele razy dziennie zostawiamy „cyfrowy odcisk palca” w setkach systemów. Nowoczesne zdobycze techniki to również broń w walce z przestępczością.

- Czy powszechna inwigilacja jest rzeczywiście uzasadniona wojną z terroryzmem?

- Firmy przez Internet szpiegują ubiegających się o pracę,

- Szpieg czai się w komórce

- Sposób na podsłuchiwanie komórek,

- Elektronika jest wszechobecna (twoja komórka Cię śledzi)

- Sposób na zaatakowanie sieci GSM

- Nie da się inwigilować wszystkich, a może?

- Bezpieczeństwo w zamian za prywatność?

- Zdalne raporty mobilnego szpiega, Operator ostrzega: Uważajcie o czym rozmawiacie

- W. Brytania chce rozbudowy inwigilacji elektronicznej,

- Unia Europejska proponuje powołanie centralnej agencji bezpieczeństwa danych

- USCYBERGOM – powstanie Dowództwo ds. cyberprzestrzeni armii USA

To są wybrane hasła pojawiające się na co dzień w naszych mediach i publicznie dyskutowane. Na te i inne pytania/tematy będziemy dyskutować i zastanawiać się, czy i na ile w Polsce jest przyzwolenie na inwigilację i czy istniejące, a może wyimaginowane zagrożenia ją uzasadniają oraz w jaki sposób prawo reguluje zbieranie/korzystanie z olbrzymiej ilości danych o obywatelu.

http://www.guardia.pl/forum/viewtopic.php?t=4522

Oczy i uszy bezpieki.

Metody inwigilacji społeczeństwa przez Służbę Bezpieczeństwa za pomocą środków technicznych: tajnej obserwacji, dokumentacji fotograficznej, perlustracji korespondencji i podsłuchów w latach 1956–1989”

Np. (zdjęcia wykonane z ukrycia np. podczas procesji Bożego Ciała, pielgrzymek na Jasną Górę czy z prowadzonych obserwacji m.in. Poczty Głównej w Katowicach) zobaczyć można także eksponaty: aparaty fotograficzne „Praktica”, „Canon”; sprzęt szpiegowski: małe RFN-owskie „Roboty”, które chowano m.in. w aktówce; magnetofony szpulowe MAC 2S, mininagrywacze. Wystawa ma charakter multimedialny: można obejrzeć filmy operacyjne, usłyszeć dźwięki nagrane z podsłuchów, wejść do ciemni fotograficznej, urządzonej w byłej łaźni aresztu. Materiały archiwalne pochodzą głównie z archiwum IPN. Eksponaty zostały pozyskane z komend wojewódzkich policji oraz z Agencji Bezpieczeństwa Wewnętrznego.

http://ipn.gov.pl/portal.php?serwis=pl&dzial=394&id=9296&sid=9912c1738cb71a2742423e9c61e8752f

Brytyjski sposób inwigilacji

Nowoczesne metody inwigilacji przenikają do naszego życia nawet bez naszej wiedzy. Miliony kamer monitoringowych obserwują nas na ulicach, w sklepach i urzędach. Analizowane są zapisy naszych wizyt w internecie, transakcji bankowych, płatności kartą kredytową, rozmów telefonicznych, przejazdów publicznymi środkami transportu (jeśli jesteśmy użytkownikami kart zbliżeniowych). Nowe dowody tożsamości (nieobowiązkowe) i paszporty zawierają dane biometryczne, takie jak odciski palców, trójwymiarowy obraz twarzy i zapis tęczówki oka - w sumie delikwent ubiegający się o któryś z tych dokumentów musi dostarczyć 49 prywatnych informacji gromadzonych w Krajowym Rejestrze Danych. Brytyjskie Biuro Ochrony Danych Osobowych opublikowało raport na temat inwigilacji społeczeństwa. Przyszłość zapowiada się jeszcze bardziej niepokojąco, ale władze twierdzą, że nowe technologie pomagają zwalczać przestępczość i terroryzm. Autorzy filmu kwestionują jednak to stanowisko i udowadniają, że totalna inwigilacja nie tylko narusza prawo obywateli do prywatności, lecz czasami ułatwia wręcz działanie przestępcom, przed którymi miała nas chronić. W Wielkiej Brytanii działa najwięcej w Europie, a może także i na świecie kamer monitoringowych. Mają one zapobiegać m.in. kradzieżom na parkingach, rozbojom i napadom, kradzieżom aut, eliminowaniu przestępców z ulic. Taśmy z nagraniami przechowywane są przez 30 dni. Tylko w systemie pobierania opłat za wjazd do centrum Londynu działa 700 kamer, które co sekundę filmują jedno auto. Kiedyś filmowano wyłącznie osoby podejrzane, dziś podejrzewa się wszystkich i wszystkich się filmuje. Około 15 lat temu pojawiło się nawet określenie "społeczeństwo ryzyka" oznaczające, że wszyscy stanowimy zagrożenie i trzeba nas pilnować.

OCHRONA FIRM

Przedsiębiorstwa w coraz większym stopniu śledzą również aktywność własnych pracowników, coraz częściej obserwują ich działania, walcząc ze spadkiem wydajności pracy. Dzięki kartom dostępowym można śledzić, kto i kiedy przyszedł do pracy i jakie pomieszczenia odwiedzał. Ponadto na wszystko patrzą wszechobecne kamery. Komputery w firmach stanowią dla szpiegów kopalnię informacji. Niezależnie od tego, czy do informacji można dotrzeć na odległość, czy też dyski mogą być przekopiowane na miejscu lub wyniesione na zewnątrz, efekt jest zawsze taki sam. Duża wartość zdobytych informacji, małe ryzyko, często brak dowodów utraty danych.

MOTTO

Wypowiedzieć wojnę zaufaniu

Jeśli więc nie chcesz być śledzony przez specsłużby to po prostu wyrzuć komórkę, odłącz internet, przestań korzystać z komunikacji publicznej (przynajmniej w Warszawie, bo nowe bilety okresowe mają zakodowany PESEL i pozwalają śledzić drogę użytkownika), zdemontuj satelitę, no i nie wychodź w ogóle z mieszkania, by nie namierzyła cię kamera miejskiego monitoringu, a jeśli posiadasz dom to od razu wypowiedz umowę z firmą ochroniarską i pozbądź się czym prędzej ich systemu czujek. Dziś trudno funkcjonować w świecie bez inwigilacji. Pytanie, czy można się przed nią obronić?

Domeny ABW

Pretekstem do przejęcia kontroli nad NASK-iem było odwołanie poprzedniego szefa tej jednostki naukowej po kontroli finansowej. Ministerstwo Nauki i Szkolnictwa Wyższego ogłosiło konkurs na nowego dyrektora. W ostatnim dniu konkursu przedłużono go o kolejne dni. Działo się to wszystko w październiku. W tym samym czasie co wybuch afery hazardowej. Gdy przedłużono konkurs swą kandydaturę zgłosił oficer ABW, płk. Michał Chrzanowski, szef Departamentu Bezpieczeństwa Teleinformatycznego tej tajnej służby. Kandydatów na nowego dyrektora NASK oceniała pięcioosobowa komisja konkursowa powołana przez ministra nauki i szkolnictwa wyższego. ABW do komisji „wsadziła” dwóch swoich ludzi, w tym podwładnego płk. Chrzanowskiego. Oficjalnie reprezentowali ministerstwo nauki. Wyniki konkursu były w tej sytuacji do przewidzenia.

Komisja konkursowa za najlepszą kandydaturę uznała oczywiście osobę czynnego oficera tajnej policji. Wyniki konkursu ogłoszono w połowie października tego roku. Ostateczne słowo należało do minister nauki i szkolnictwa wyższego p. Barbary Kudryckiej.

http://nczas.com/wazne/tuska-panstwo-totalne/

INWIGILACJA POLITYCZNA w POLSCE

B. prezydent Lech Wałęsa zapytany w niedzielę, czy na początku lat 90. miała miejsce inwigilacja prawicy, odpowiedział: "Była, ale w wykonaniu Kaczyńskich (...); oni są inicjatorami tego wszystkiego".

"Mam nadzieję, że znajdą się dokumenty, które będą mówić o tym, że ludzie z tej grupy chcieli mnie po raz drugi internować" - powiedział Wałęsa. Według niego, do internowania miało dojść na początku lat 90. Nie ujawniając szczegółów, Wałęsa odesłał do najnowszej książki gen. Edwarda Wejnera "Wojsko i politycy bez retuszu", wydanej w Toruniu w 2006 r. "Tam te wszystkie fakty są opisane" - dodał.

http://wiadomosci.gazeta.pl/Wiadomosci/1,80269,3672728.html

PODSUMOWANIE

Chciałbym bym był otoczony jak najlepszą ochroną przed pedofilią, pornografią, przestępstwami teleinformatycznymi (phising, ddos, włamania), łamaniem praw autorskich ( za zgodą sądu, na racjonalnych warunkach). Sny komunistów o totalnej inwigilacji społeczeństwa zaczynają się spełniać. Istnieją już coraz sprawniejsze narzędzia takiej inwigilacji: internet, telefony komórkowe, kamery, systemy GPS i zapewne wiele innych. Przygotowane są także elektroniczne bazy danych o obywatelach, pozwalające do nadrobniejszych szczegółów (docelowo) gromadzić informacje. Nie powinien zatem dziwić kompleks Wielkiego Brata, który być może zostanie w psychiatrii uznany za nową jednostkę chorobową.

Kejow | Marzec 7, URL: http://wp.me/pa1b0-hJ

Za: http://wiernipolsce.streemo.pl/Community/ForumTopic.aspx?ForumTopicId=9139

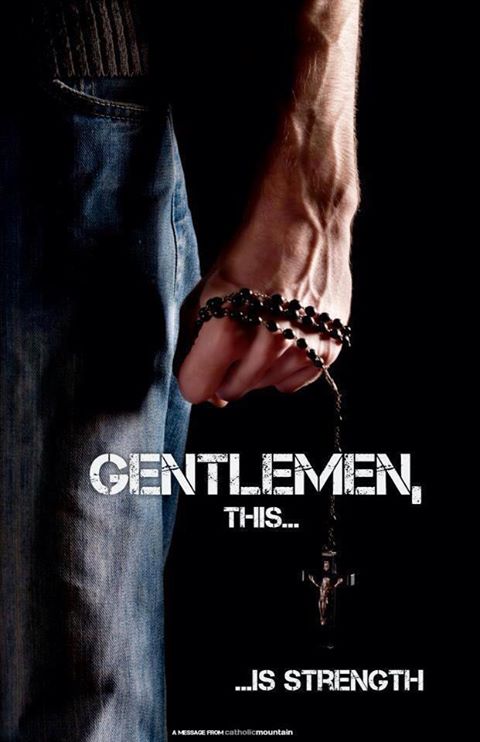

RadioMaryja.pl

26 maj 2026

Katolicki Głos w Twoim domu- Stanisław Kracik wyznaczony przez premiera na komisarza w Krakowie

- Inowrocławskie Kopalnie Soli „Solino”. Protestujący rozważają kolejne formy nacisku na rząd

- Apel o zwiększenie środków na regiony i rolnictwo w nowym unijnym budżecie

- W czerwcu obchody 60. rocznicy obrony Kościoła w Brzegu

- Mieszkańcy Podlasia protestowali w Białymstoku przeciwko nielegalnej migracji

- Sytuacja na Ukrainie pozostaje napięta

- Informacje Dnia, godz. 13.00

- Iran-USA. Będzie trwałe porozumienie?

- Toruń: w czerwcu kolejna odsłona Świętojańskich Koncertów Organowych im. Mariana Dorawy

- W rzepaku…

- Mija termin zaskarżenia umowy z Mercosur do TSUE

- Informacje Dnia, godz. 12.00